主页 > imtoken钱包苹果版价值 > 富士康遭袭!黑客给出21天的期限,要求2.3亿赎金,否则文件将被损坏

富士康遭袭!黑客给出21天的期限,要求2.3亿赎金,否则文件将被损坏

富士康再次成为黑客的目标。

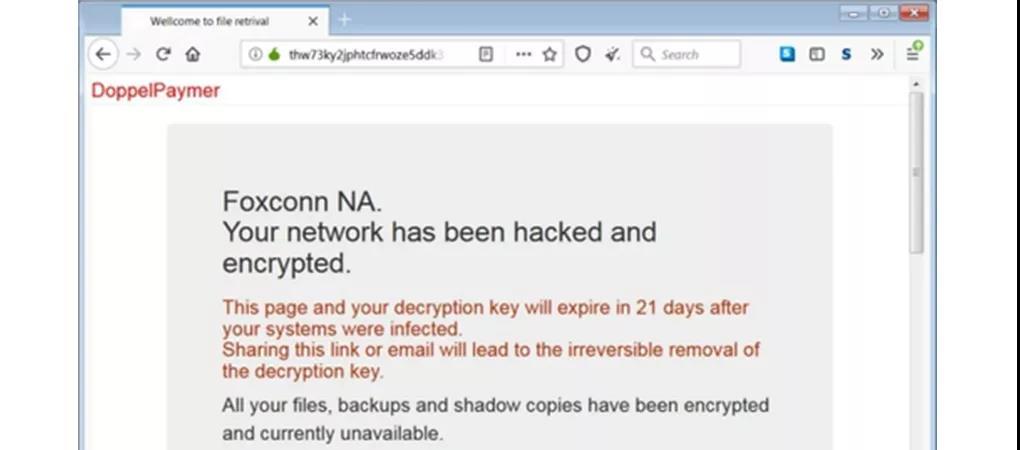

近日,据外媒报道,富士康母公司鸿海集团墨西哥工厂遭到勒索软件“DoppelPaymer”的攻击。黑客窃取了一些未加密的文件,然后对其进行加密。

黑客声称除了解密密钥之外没有其他方法可以阻止这种攻击,否则文件将被破坏!

不过,富士康今天回应:

它的美洲工厂最近确实受到了网络勒索软件的攻击。目前,其内部信息安全团队已完成软件和操作系统安全更新,提升了信息安全防护水平。在此次攻击中,受影响工厂的网络正在逐渐恢复正常,对集团整体运营影响不大。

如果不支付赎金,将无法获得解密密钥

就在感恩节周末,富士康收到了黑客的赎金通知。

信中写道:

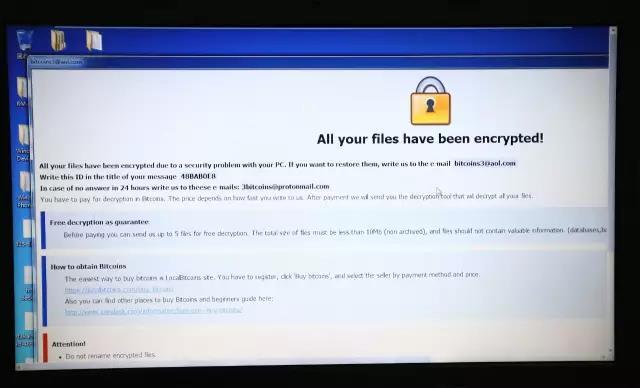

贵公司的网络已被黑客入侵和加密。此页面和您的解密密钥将在您的系统被感染后 21 天内过期。共享此链接或电子邮件将导致解密密钥不可逆转地删除。您的所有文件、备份和卷影副本均已加密且当前不可用。任何尝试在没有解密工具的情况下恢复文件都会导致数据损坏。

最后,黑客还警告富士康:

不要重置/关闭文件会损坏;不要重命名/移动/删除加密和自述文件;不要使用任何旨在恢复加密文件的恢复软件。

同时,黑客还提出了交易条件。在勒索信中,黑客提到他们要求赎金 1804.0955 比特币,以今天的比特币价格百万(2.3 亿人民币)约为 34,68.6 .

此外,黑客还表示,大约 1200 台服务器被加密被黑客勒索比特币,100 GB 未加密文件被盗,20TB 到 30TB 备份内容被删除。

“我们加密了北美部分,而不是整个富士康,它是大约 1200-1400 台服务器,而不是工作站。他们还有大约 75TB 的杂项备份,我们销毁了大约 20-30TB。”

黑客攻击了什么?

据外媒 BleepingComputer 报道,此次袭击发生在墨西哥华雷斯城的富士康 CTBG MX 生产工厂。

该生产设施于 2005 年开业,富士康使用该工厂组装电子设备并将其运送到南美和北美的所有地区。

自攻击以来,该生产设施的官方网站一直处于关闭状态,目前向访问者显示一条错误消息。

根据黑客公布的泄露数据,泄露的数据包括一般商业文件和报告,但不包含任何财务信息或员工的个人详细信息。

DoppelPaymer 有多致命?

根据公开信息,DoppelPaymer 是 BitPaymer 勒索软件的新变种。同时,DoppelPaymer 至少有 8 个变体,它们逐渐扩展了各自的功能集。

据安全研究人员称,此类恶意软件首先窃取数据,然后向受害者发送勒索消息,而不是像传统勒索软件那样将数据锁定在原地。

它自 2019 年年中以来一直活跃。今年 3 月,美国精密零部件制造商 Visser 被此勒索软件攻击,意外泄露了与特斯拉、波音、SpaceX 等公司相关的敏感文件。

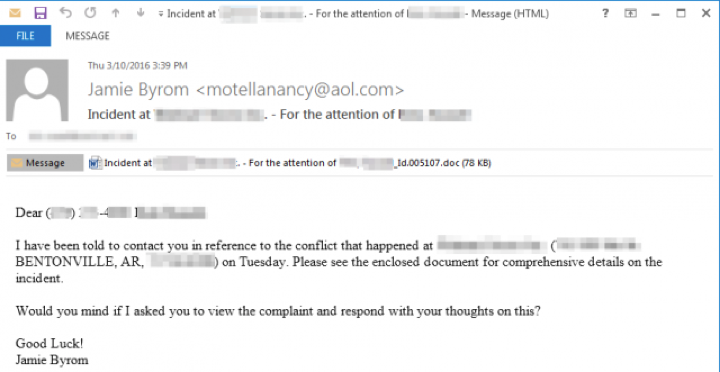

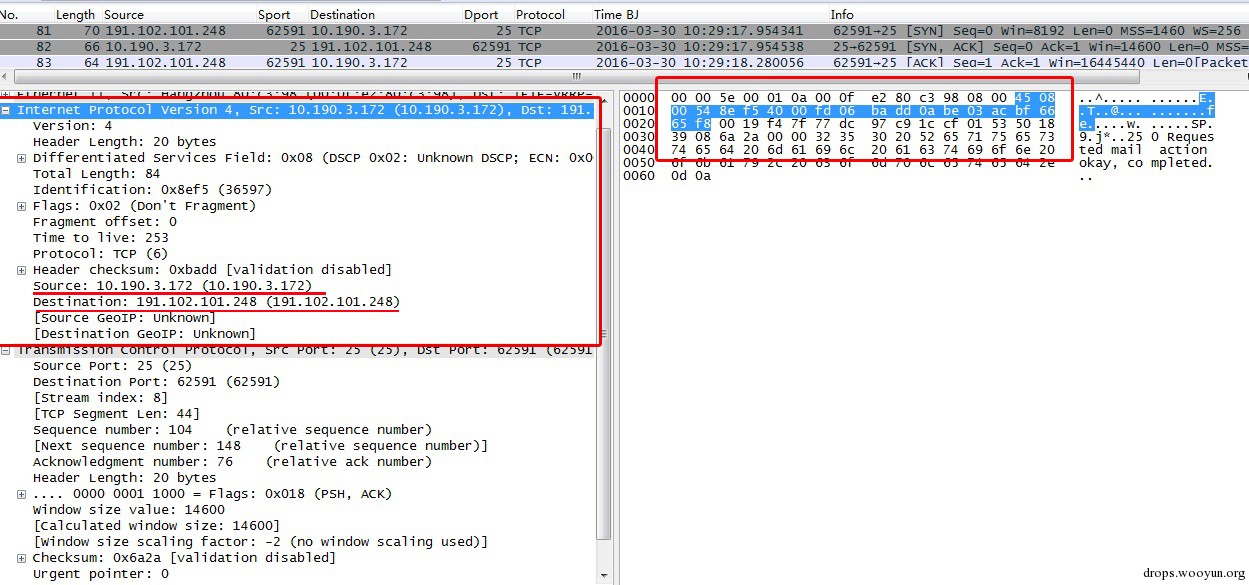

DoppelPaymer 勒索软件于 2019 年 6 月首次被发现,主要通过 RDP 暴力破解和垃圾邮件传播。电子邮件附件包含一个自解压文件。运行后,勒索软件程序被释放并执行。

运行自解压文件后,在%Users%目录下创建gratemin文件夹,释放名为p1q135no.exe的勒索软件并执行。加密文件后,在原始文件名后面加上一个名为“.locked”的后缀,在原始文件名后面加上一个名为“.locked”的后缀。在以原始文件名命名的每个加密文件的目录中创建“.readme2unlock.txt”格式的赎金记录。赎金记录包括勒索描述、TOR 下载地址、付款地址、DATA 数据信息和电子邮件联系信息。

DoppelPaymer 勒索软件变种使用“RSA+AES”算法加密文件,利用多线程快速加密文件,并使用命令 ARP-A 解析受害系统的地址解析协议 (ARP) 表。具体操作是删除卷影副本、禁用修复、删除本地计算机的备份目录等。

当前加密文件在获得密钥之前无法解密。

看来,富士康这次将不可避免地支付 3400 万美元来封堵这种安全风险。

不是第一次

但实际上,这并不是富士康第一次被黑。

2012年2月,一个自称“SwaggSec”的黑客组织在推特上宣布,他们利用漏洞攻破了全球最大的电子配件制造商富士康的内部网络,获得了包括微软在内的大量富士康客户的电子邮件和密码。和苹果。,他们还发了一封公开信,称这是对富士康不人道工作环境的惩罚。

SwaggSec 声称他们在富士康员工的 IE 浏览器上发现了一个未修补的漏洞,以管理员身份轻松绕过防火墙并渗透到内网。服务器的用户名和密码以及一些财务信息,这些服务器已被紧急关闭。

2015年,俄罗斯信息安全公司卡巴斯基实验室的一名研究人员透露,代工厂富士康的计算机系统遭到了一群以色列黑客的攻击。

卡巴斯基表示:该组织在富士康工程开发的系统中植入了一段恶意软件,有证据表明黑客是通过内部许可通行证进入的被黑客勒索比特币,特别是通过防御中的薄弱环节;还是被偷了有通行证?两者都无关紧要,主要是入侵都是有目的的。

2016年,富士康前员工入侵苹果系统,在内部安装无线路由器,使用无线网桥将无线信号桥接到厂外,桥接信号直接连接到企业内网,刷新了很多信息,复制和修改了很多。大量代码,从中变现了9000多台“刷机”,违法所得总额超过300万元。

看来富士康会继续加强安全系统的保护。

至于如何提高防范勒索软件的能力,雷锋网也请教了网络安全专家。他们认为应该从以下六点入手:

1.及时修复系统漏洞,做好日常安全运维工作。

2.使用高强度密码,杜绝弱密码,增加勒索软件入侵的难度。

3. 定期备份重要数据。建议使用单独的文件服务器来隔离和存储备份文件。

4.增强的安全配置以改进安全基线。

5.提高员工安全意识,不点击来源不明的邮件,不下载不明网站的软件。

6.选择具有技术能力的防病毒软件,以在勒索软件攻击加剧时保持安全。

雷锋网 雷锋网 雷锋网